ESET

Enterprise Inspector

Rozbudowane rozwiązanie typu EDR, z którym zidentyfikujesz zagrożenia i ataki w swojej sieci firmowej

To narzędzie typu Endpoint Detection & Response (EDR), służące do identyfikacji nietypowych zachowań i naruszeń bezpieczeństwa firmowej sieci. Pozwala reagować na zdarzenia, oceniać ich ryzyko, a także podejmować stosowne do sytuacji działania zaradcze. Program w czasie rzeczywistym nadzoruje i ocenia wszystkie czynności wykonywane w sieci, a w razie potrzeby umożliwia podjęcie natychmiastowych działań, które pozwalają:

- Wykryć zagrożenia APT

- Zatrzymać tzw. ataki bezplikowe

- Zablokować zagrożenia typu zero-day

- Ochronić przed ransomware

- Neutralizować ataki o podłożu politycznym

Otwarta architektura

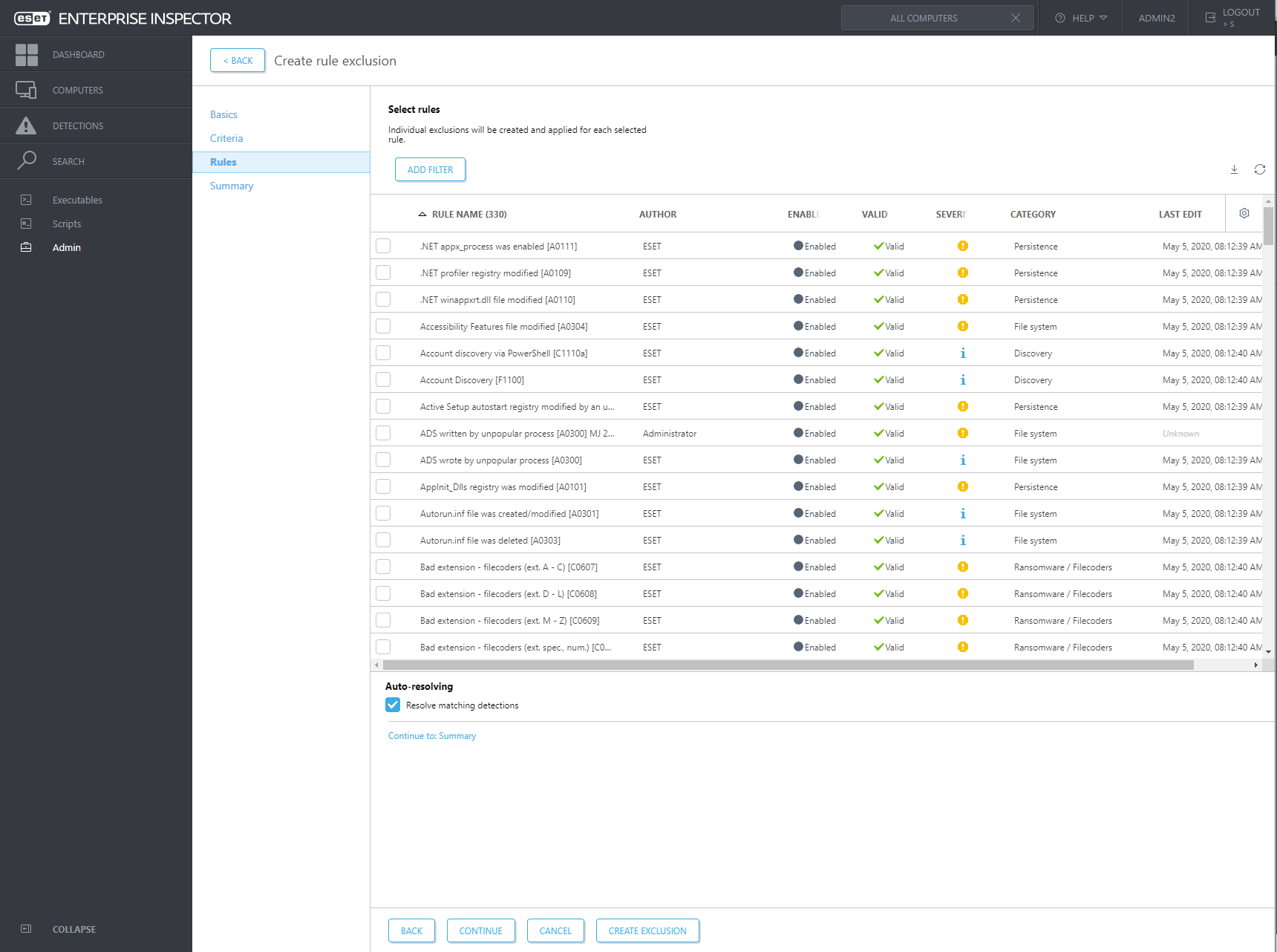

- Zapewnia unikatowy sposób detekcji zagrożeń w oparciu o analizę zachowania i reputacji plików. Dzięki temu wykrywanie złośliwej zawartości jest w pełni transparentne dla zespołów ds. bezpieczeństwa IT. Wszystkie reguły można łatwo edytować za pomocą plików XML.

Publiczne API

MITRE ATT&CK™

- ESET Enterprise Inspector został wyposażony w API, które umożliwia dostęp i eksport danych na temat detekcji oraz środków podjętych, by im przeciwdziałać, pozwalając na integrację z zewnętrznymi narzędziami, takimi jak SIEM i SOAR.

- ESET Enterprise Inspector odnosi poszczególne detekcje do struktury MITRE Adversarial Tactics, Techniques, and Common Knowledge (ATT&CK™), umożliwiając zdobycie szczegółowych informacji na temat złożonych zagrożeń za pomocą jednego kliknięcia.

Zdalny dostęp

Obsługa wielu platform

- ESET Enterprise Inspector został wyposażony w obsługę PowerShella, dzięki czemu osoby odpowiedzialne za bezpieczeństwo sieci mogą zdalnie badać i konfigurować poszczególne komputery w organizacji, w związku z czym możliwa jest sprawna odpowiedź na incydenty, bez zaburzania cyklu pracy użytkowników.

- ESET Enterprise Inspector oferuje wsparcie dla systemów Windows i macOS, dzięki czemu stanowi idealny wybór dla środowisk multiplatformowych.

PROBLEM

Wykrywanie i blokowanie zagrożeń

System wczesnego ostrzegania lub Security Operation Center (SOC) przysyła Ci nowe ostrzeżenie o zagrożeniu. Co robisz?

ROZWIĄZANIE

- Wykorzystaj system wczesnego ostrzegania, do zdobycia informacji o nowych i nadchodzących zagrożeniach.

- Przeszukaj wszystkie komputery pod kątem obecności nowych zagrożeń.

- Przeszukaj komputery pod kątem wektorów ataku, które wykorzystują nowe zagrożenia.

- Zablokuj możliwość przedostania się zagrożenia do sieci wewnętrznej. Blokuj także możliwość uruchomienia złośliwego kodu w firmie.

ESET robi różnicę

Zastosowanie filtrów pozwala sortować informacje według popularności, reputacji, podpisów cyfrowych, zachowania i informacji kontekstowych. Skonfigurowanie kilku filtrów umożliwia automatyzację procesu wykrywania zagrożeń i dostosowanie go do charakterystyki środowiska danej firmy. Dzięki temu możliwe jest łatwe wykrywanie zagrożeń, w tym również APT i ataków ukierunkowanych. Poprzez odpowiednie skonfigurowanie reguł ESET Enterprise Inspector pozwala również na wyszukiwanie zagrożeń historycznych oraz ponowne „przeskanowanie” całej bazy incydentów.

Wbudowany zestaw reguł umożliwia tworzenie własnych zasad reakcji na wykryte zdarzenia. Przy każdym uruchomionym alarmie, proponowane jest działanie umożliwiające naprawę wykrytej nieprawidłowości. Funkcja szybkiej reakcji umożliwia blokowanie plików za pomocą hasha lub przerwanie i poddanie kwarantannie poszczególnych procesów. Możliwe jest również odizolowanie urządzenia od sieci firmowej lub jego zdalne wyłączenie.

ESET Enterprise Inspector umożliwia kontrolę aktywności plików wykonywalnych i wykorzystanie systemu reputacji ESET LiveGrid do szybkiej oceny, czy wykonywany proces jest bezpieczny, czy podejrzany. Dzięki grupowaniu komputerów według użytkowników, działów i innych kryteriów, możliwa jest szybka weryfikacja, czy dana aktywność była typowa, czy też nie powinna zostać zainicjowana przez konkretnego użytkownika.

Otwarta architektura zapewnia elastyczność konfiguracji rozwiązania ESET Enterprise Inspector. Dotyczy to wykrywania naruszeń polityk użycia pewnych rodzajów oprogramowania w danej organizacji. Obejmuje m.in. torrenty, dyski chmurowe, przeglądarki Tor, serwery uruchamiane przez użytkowników lub inne niepożądane programy.

Definiując polityki dostępu do sieci można w łatwy sposób powstrzymać lateralne ruchy złośliwego kodu. Wystarczy jedno kliknięcie w konsoli ESET Enterprise Inspector, by odizolować wybrane urządzenie od reszty sieci, zatrzymując rozprzestrzenianie się infekcji.

System scoringu umożliwia priorytetyzowanie alarmów w oparciu o przyznawaną im wartość liczbową, określającą stopień zagrożenia, jakie stanowią dla organizacji. W ten sposób administratorzy mogą w prosty sposób zidentyfikować komputery, które w pierwszej kolejności mogą stać się źródłem potencjalnego incydentu bezpieczeństwa.

Dodawanie znaczników do poszczególnych obiektów umożliwia szybkie wyszukiwanie poszczególnych komputerów, alarmów, wyjątków, zadań, plików wykonywalnych, procesów i skryptów. Znaczniki są współdzielone przez wszystkich użytkowników, a po utworzeniu ich przypisanie do obiektu zajmuje tylko kilka sekund.

Marken stopka kontaktowa

Nasz Adres

Pl. Kaszubski 17/13, Gdynia 81-350

Porozmawiaj Z Nami

(58) 667 49 49